Executive Highlights

• Wirtschaftssicherheit ist inzwischen ein offizieller EU-Policy-Rahmen und beeinflusst Prioritäten, Kooperationsentscheidungen und Schutzmechanismen für sensible Technologien.

• „Made in Europe“-Beschaffung und industrielle Beschleunigung bewegen sich von der Debatte in konkrete Instrumente – mit direkten Folgen für Exploitation- und Scale-up-Narrative.

• Die Outbound-Investment-Review für Advanced Technologies (u. a. Halbleiter, KI, Quanten) entwickelt sich über Berichts- und Risikobewertungsmechanismen der Mitgliedstaaten weiter.

• STEP wird zunehmend als programmübergreifende Brille genutzt, um „strategische Technologien“ zu definieren und komplementäre EU-Finanzierungswege zu mobilisieren.

• Regulatorische Readiness (KI-Verordnung/AI Act, NIS2) wird Teil der Umsetzungsglaubwürdigkeit – besonders bei kritischer Infrastruktur, Cybersecurity, Data Spaces und KI-basierten Systemen.

• Industriepolitische Verteidigungslogik wird stärker mit Wettbewerbsfähigkeit und Innovationspipelines verknüpft; selbst zivile Projekte profitieren von glaubwürdigem Dual-Use-Risikomanagement und Security-by-Design-Governance.

Kontext und Relevanz: warum Geopolitik inzwischen EU-Förderung treibt

2026 sind EU-Förderentscheidungen stärker in einer gemeinsamen Policy-Logik verankert: strategische Abhängigkeiten reduzieren, kritische Technologien schützen und industrielle Umsetzung in Europa beschleunigen.

Das beeinflusst die Bewertung in Horizon Europe, die Erwartungen an industrielle Relevanz in Joint Undertakings sowie die Gestaltung programmübergreifender Investment- und Skalierungswege.

Für Antragstellende bedeutet das ganz praktisch: „Impact“ wird zunehmend durch Resilienz- und Sicherheitsbrillen gelesen. Evaluierende erwarten nachvollziehbare Aussagen zu Lieferkettenrobustheit, EU-basierter Produktionsfähigkeit, vertrauenswürdigen Dateninfrastrukturen und Governance gegen unerwünschten Wissenstransfer.

2. Policy-Anker, die du referenzieren solltest (2–3 reichen)

Nutze wenige offizielle Anker und übersetze sie in Projektlogik. Vermeide lange Linklisten im Fließtext.

Empfohlene Anker (für die meisten Strategic-Tech-Vorhaben)

• Europäische Strategie für Wirtschaftssicherheit (Kommissions-Mitteilung)

• STEP – Strategic Technologies for Europe Platform (Überblick)

• European Chips Act (Policy-Rahmen)

• Critical Raw Materials Act – Research Briefing (EPRS)

• Net-Zero Industry Act (Kommissionsseite)

• KI-Verordnung (AI Act) – regulatorischer Rahmen

• NIS2 – Cybersicherheitsrichtlinie

• Outbound investment review – Kontext und Empfehlung

• Ukraine Facility (falls für Resilienz-/Ukraine-Pipelines relevant)

3. Aktuelle Highlights für 2026-Proposals (Policy- und Marktsignale)

Diese Entwicklungen stärken evaluator-freundliche Impact- und Implementation-Argumente.

„Made in Europe“-Beschaffung und industrielle Beschleunigung

Als Demand-Side- und Lokalisierungssignal interpretieren. Für Strategic-Tech-Proposals heißt das: EU-Wertschöpfung konkret belegen (Sourcing, Manufacturing Readiness, Supplier-Diversifizierung).

Made-in-Europe direction – Überblick (Reuters)

Clean Industrial Deal (Wettbewerbsfähigkeit und Dekarbonisierung)

Geeignet für Clean-Tech, Produktion, Energiesysteme und Circularity. Unterstützt eine plausiblere Uptake-Logik über resilienz- und nachhaltigkeitsorientierte Beschaffungskriterien.

Clean Industrial Deal

AI Act: Implementierungsfahrplan läuft weiter

Für KI-basierte Lösungen gehört ein „AI-Act-Readiness“-Plan in die Umsetzung: Klassifizierung, Data Governance, technische Dokumentation, Human Oversight und Post-Market Monitoring.

AI Act timeline

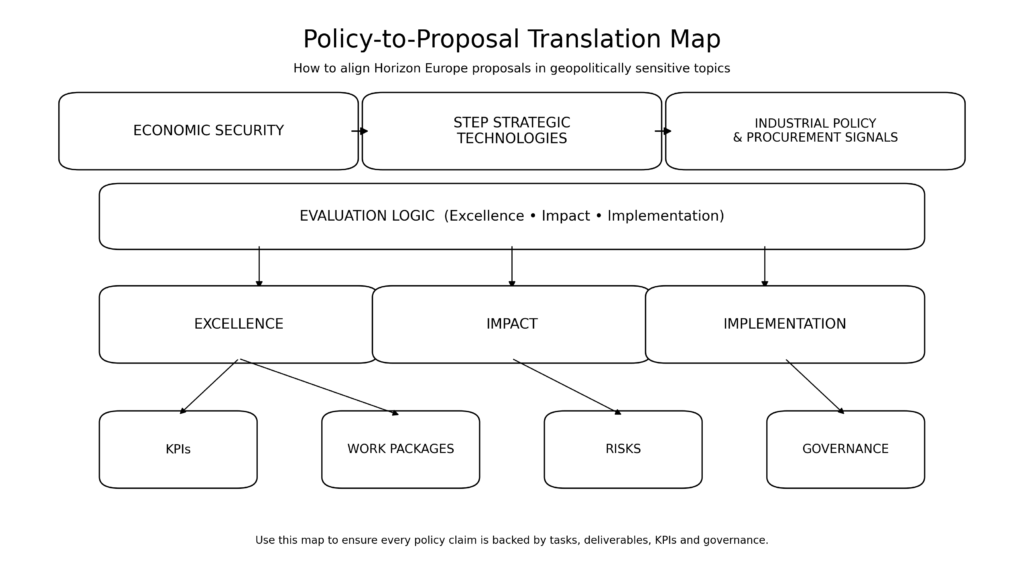

4. Wie du Geopolitik in evaluator-scoring Content übersetzt

4.1 Excellence: geopolitikbewusste Exzellenz ohne Policy-Name-Dropping

Starke Excellence-Logik enthält typischerweise:

• präzise Abhängigkeits-Problemdefinition (was, wo, warum, was ändert das Projekt)

• Resilience-by-Design bzw. Security-by-Design (Architektur, Trusted Components, Verifikation)

• glaubwürdigen Pfad von TRL-Fortschritt zu industrieller Adoption (Standards, Zertifizierung, Pilot Lines, Supply Chain Constraints)

• proportionale Research-Security- und Sensitive-Knowledge-Governance (Access Control, IP, Publikationsreview)

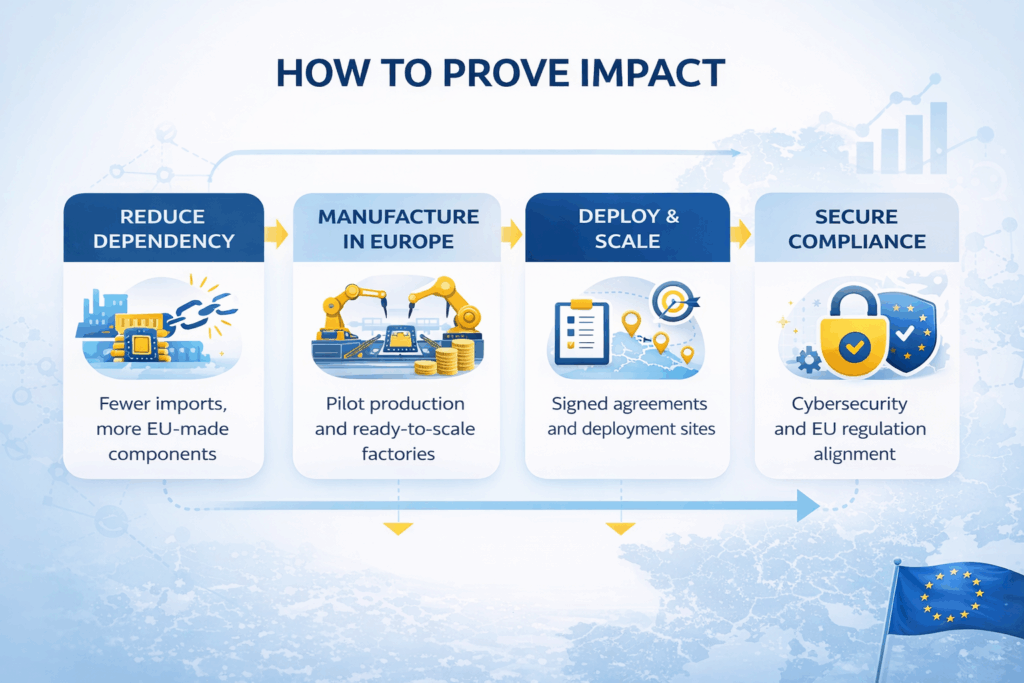

4.2 Impact: messbare strategische Autonomie und Resilienz

Impact-Aussagen sollten messbar sein und EU-Policy-Intention widerspiegeln. Typische KPI-Familien:

Dependency reduction KPIs

• Anteil kritischer Komponenten/Materialien mit EU/EEA-Sourcing-Optionen

• Anzahl qualifizierter EU-Lieferanten

• dokumentierte alternative Beschaffungspfade

Manufacturing readiness KPIs

• Fortschritt in MRL, Durchsatz-/Yield-Verbesserungen auf Pilot Lines

• verkürzte Time-to-Qualification

Adoption KPIs

• Anzahl europäischer Deployment-Sites

• unterschriebene Replication Commitments

• Procurement-Readiness-Meilensteine

Security & compliance KPIs

• NIS2-aligned Controls (wo relevant)

• AI-Act-Klassifizierung und Dokumentationsvollständigkeit (für KI-Systeme)

4.3 Implementation: Governance und Risikomanagement unter geopolitischen Constraints

Umsetzung wirkt glaubwürdig, wenn der Plan zeigt:

• Governance für sensible Assets (Decision Rights, Escalation, Partner Entry/Exit, Publikationsfreigaben)

• ein realistisches Risk Register (Supply Chain Disruption, Export-Control-Unklarheit, Leakage-Risiken)

• Exploitation und Standardisierung als echte Arbeit (Tasks, Ressourcen, Deliverables, Milestones), verknüpft mit Scale-up-Frameworks, wo passend

5. Typische Evaluator-Pitfalls

• Strategic-autonomy-Claims ohne Baseline oder messbare Indikatoren

• zu offene Dissemination-Versprechen bei sensiblen, Dual-Use- oder kommerziell kritischen Ergebnissen

• schwache industrielle Commitment-Struktur (fehlende Hersteller, Integratoren, Test-/Zertifizierungsakteure, Endnutzer-Sites)

• generische Risikotabellen ohne Supply-Chain-, Compliance- und IP-Leakage-Perspektive

• zu viele Policy-Referenzen statt 2–3 sauber integrierter Anker

6. Praktischer 10-Schritte-Plan für Antragstellende

Maximal drei Policy-Anker wählen und die Konsequenz für das Projektdesign definieren.

Dependency- und Resilienz-Baseline erstellen (Komponenten, Materialien, Prozessschritte, Dateninfrastruktur, Single Points of Failure).

EU-Value-Chain-Contribution verifizierbar formulieren (Partner, Sites, Lieferanten, Replication Commitments).

Resilienz in KPIs übersetzen (Dependency, MRL/TRL, Adoption, Compliance).

Work Packages entlang des Impact-Pfads designen, nicht nur technikgetrieben.

Governance für sensible Assets ergänzen (IP, Data Access, Publikationsfreigaben, Background/Foreground).

Regulatorische Readiness einplanen (AI Act, NIS2, Produkt-/Cybersecurity-Standards).

Konsortium gegen Deployment-Realität stress-testen (Manufacturing, Integration, Zertifizierung, Endnutzer).

Geopolitisches Risk Register mit Mitigation und Contingencies erstellen.

Finaler Evaluator-Check: jede Impact-Claim muss Tasks, Ressourcen, Deliverables und KPIs haben.

7. Wie Nexuswelt unterstützt

Nexuswelt unterstützt Koordinatoren und Partner dabei, Geopolitik- und Wirtschaftssicherheitsprioritäten in evaluator-scoring Proposal Design zu übersetzen.

Dazu gehören Policy Anchoring, Impact Engineering (KPIs, Exploitation-Pfade, Adoption-Mechanismen), Implementation Readiness (Work Packages, Governance, Risk Registers) und Consortium Positioning.

Professional next step: Anfrage für einen Geopolitik- und Economic-Security-Alignment-Review eines Concept Notes oder Draft Proposals – mit Fokus auf Kohärenz in Excellence, Impact und Implementation.

#HorizonEurope #EUfunding #EUpolicy #EconomicSecurity #StrategicAutonomy #IndustrialPolicy #Resilience #CriticalRawMaterials #EuropeanChipsAct #NetZeroIndustryAct #STEP #ResearchSecurity